Facebook tiene una herramienta de denuncia que permite que los usuarios reporten material ofensivo. Ya se traten de fotos, un texto, un grupo, una persona, o una página, cualquier miembro de la comunidad de la red social puede denunciarla usando el enlace “reportar…”

7 configuraciones de privacidad en Facebook

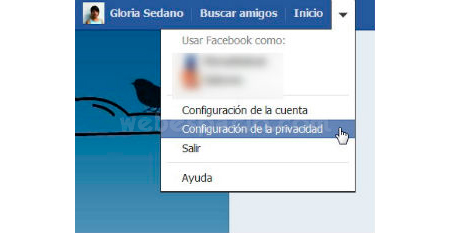

Todas estas opciones las encuentras en la páginas de configuración de la privacidad de tu cuenta.Una vez que inicies sesión en Facebook, sigue esta ruta:

Inicio> configuración de la privacidad

#1. El editor de actualizaciones: controla cada publicación

¿Quiénes pueden ver todas tus actualizaciones de estado? Quizá todo el mundo sepa todo lo que publicas y aún no te has dado cuenta. Desde hace mucho que Facebook permite personalizar con quién o quiénes compartir cada actualización, pero hay que ajustar estas preferencias en el editor.

Así puedes compartir la foto de una reunión íntima solo con tus amigos más cercanos, un video privado solo con un tu mejor amigo o amiga, y un mensaje de agradecimiento quizá solo con tu familia. También, si quieres, puedes hacer que tus mensajes sean totalmente públicos y lo vea cualquiera, aunque no lo tengas entre tus contactos.

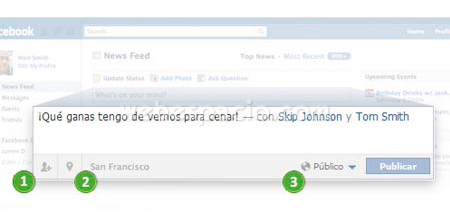

El editor lo encuentras en tu perfil o en la página principal de Facebook, en la parte superior.

¿Qué puedes hacer? Además de la posibilidad de compartir un texto, adjuntar una imagen, un video o un enlace, puedes:

- Etiquetar a tus amigos: para señalar con quiénes te has reunido o a las personas que participan en tu conversación.

- Decir dónde estás: para contarle a tus amigos desde qué ciudad o barrio estás publicando. Las ubicaciones se guardarán en tus mapas de Facebook.

- Gestionar tu privacidad:aquí elige quién podrá ver el mensaje. Esta opción la puedes cambiar incluso después de haber publicado.

#2. Tu configuración de privacidad predeterminada

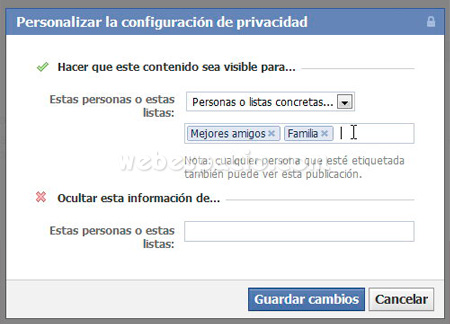

Ya te contamos que cada actualización que compartes en tu Biografía de Facebook puede tener un nivel de privacidad distinto, según lo que elijas. Pero también puedes configurar un nivel de privacidad predeterminado. Es decir, que siempre se aplicará automáticamente para todas tus fotos y actualizaciones, sin necesidad que ajustes cada publicación. Escoge entre estas 3:

- “Público”: Harás que tu perfil sea totalmente abierto para todo el mundo. Aunque no sean tus amigos podrán comentar y compartir tus publicaciones.

- “Amigos”: Solo los amigos que hayas confirmado verán todo lo que publiques.

- “Personalizado”: Puedes elegir quién puede ver y comentar cada cosa que compartes: tus amigos, amigos de amigos, listas de amigos o solo tú. Además puedes elegir ocultar el mensaje para personas o listas en concreto.

#3. ¿Quién puede encontrarte y contactarte en Facebok?

Por defecto, Facebook permite a todos los usuarios ver tu información básica: tu nombre, tu sexo, la foto del perfil, el nombre de usuario, el identificador de usuario (número de cuenta) y tus redes. Y la gente puede encontrar tu perfil si conoce tu dirección de correo electrónico o tu número de teléfono. Además podrán enviarte solicitudes de amistad y mensajes privados.

Esa información siempre es pública, pero tú puedes decidir quién te encuentra y te contacta en esta red social. Sigue este enlace y selecciona la mejor opción para ti.

#4. Controla quién te etiqueta y publica en tu perfil

¿No te gusta que tus amigos te etiqueten sin tu permiso? En esta sección puedes controlar las publicaciones y fotos en las que se te ha etiquetado, para aprobar que aparezcan o no en tu perfil, y quiénes quieres que las vean. Sigue este enlace.

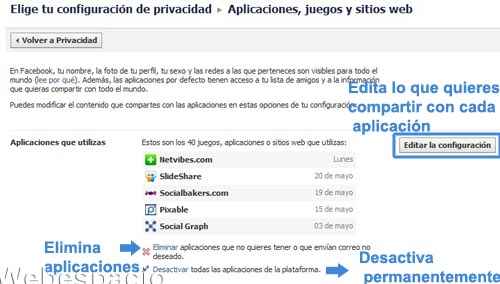

#5. Controla y elimina aplicaciones, juegos y sitios web

Tal como te comentamos en el punto#3, hay información básica acerca de ti que siempre será pública, incluso para las aplicaciones y páginas web fuera de Facebook. Sin embargo, desde esta sección tú puedes ver y controlar todas las aplicaciones y servicios web que se conectan a tu cuenta, restringir algunos permisos o eliminarlos del todo.

Sigue este enlace para editar tu lista de aplicaciones, juegos y páginas.

#6. Limita el público de las publicaciones anteriores

Esta

es una configuración avanzada, si la usas puedes hacer que todo el

contenido que has compartido en tu biografía hasta el momento sea

accesible solo para tus amigos. Si tenías actualizaciones públicas o

personalizadas se ajustarán inmediatamente para que lo vean solo tus

amigos.

Esta

es una configuración avanzada, si la usas puedes hacer que todo el

contenido que has compartido en tu biografía hasta el momento sea

accesible solo para tus amigos. Si tenías actualizaciones públicas o

personalizadas se ajustarán inmediatamente para que lo vean solo tus

amigos.Gestiona la visibilidad de tus publicaciones anteriores desde este enlace.

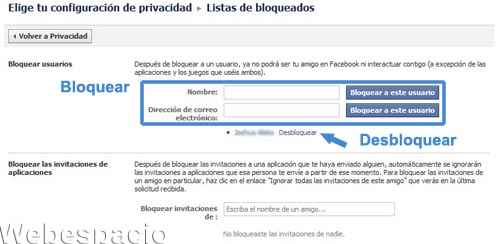

#7. Bloquear personas y aplicaciones

En esta sección puedes controlar quién ya no podrá contactarse contigo ni mandarte invitaciones. Escribe el nombre o la dirección de correo electrónico de la persona que quieres bloquear.

Si no encuentras a esa persona, intenta visitando su perfil. Desplázate hasta la parte inferior de la columna izquierda y dale clic en el enlace “Denunciar/Bloquear a esta persona”. Activas la casilla “Bloquear a esta persona” y, luego “Enviar”.

Sigue este enlace para administrar tu lista de bloqueos.

Sigue este enlace para administrar tu lista de bloqueos.Lee nuestra guía: Cómo eliminar una aplicación de Facebook